Tech

Dlaczego warto regularnie wyłączać telefon komórkowy?

Naciska

Dzisiaj codzienne życie bez telefonu komórkowego jest prawie niemożliwe. Jednak według wywiadu USA stwarza to również ogromne ryzyko. Ale możesz to zmniejszyć.

FRANKFURT – Często wyłączaj telefon komórkowy – to, co brzmi jak rada wynikająca z terapii behawioralnej, oparta na dobrych intencjach, w rzeczywistości jest radą bezpieczeństwa wydaną przez amerykańską Agencję Bezpieczeństwa Narodowego (NSA). Chociaż ta procedura jest prosta, jest również skuteczna przeciwko atakom hakerów, radzi rada Stany Zjednoczone Ameryki.

Uzyskaj niezauważony dostęp do telefonów komórkowych: NSA ostrzega przed kradzieżą danych na smartfonach

W rzeczywistości regularne „ponowne uruchamianie”, jak to jest technicznie znane, udowodniło, że włączanie i wyłączanie urządzeń jest najskuteczniejszym narzędziem ochrony danych. To idzie stamtąd Przewodnik tajnych służb, „Najlepsze praktyki NSA dotyczące urządzeń mobilnych” Poza. Zespół ekspertów ds. bezpieczeństwa opracował kilka procedur.

Wiele osób prawdopodobnie już wie, że WhatsApp nie jest najlepszym miejscem do omawiania wrażliwych danych. Fakt, że wyskakujące wiadomości lub nieznane linki należy klikać jedynie ostrożnie, aby nie ułatwić cyberprzestępcom uzyskania prywatnych informacji lub konta bankowego, nie jest niczym nowym. Jednak użytkownicy często wyłapują złośliwe oprogramowanie, nie wykonując ani nie klikając czegokolwiek.

NSA ostrzega przed atakami „zero kliknięć”: najprostsze metody działają najlepiej

Celem tak zwanych ataków „zero kliknięć” jest obejście wysokich standardów bezpieczeństwa systemu operacyjnego Android firmy Google, a w szczególności systemu iOS firmy Apple, i umieszczenie złośliwego oprogramowania bezpośrednio w pamięci RAM urządzenia. Jeśli pozostawisz telefon komórkowy włączony, ułatwisz pracę cyberprzestępcom: gdy znajdą się w środku, będą mogli uzyskać niezakłócony dostęp do danych. Jednak jak pokazała NSA, tego typu ataki nie są w stanie przetrwać „restartów”.

Wytyczne NSA dotyczą również nałożenia kosztów na tych szkodliwych aktorów, powiedział Neil Ziering, dyrektor techniczny Dyrekcji Cyberbezpieczeństwa NSA. USA dziś wytłumaczyć. Ciągłe opracowywanie nowego złośliwego oprogramowania kosztuje hakerów czas i pieniądze, ponieważ wielokrotne uzyskiwanie dostępu do telefonów komórkowych użytkowników.

Stosowanie sztucznej inteligencji wiąże się również z zagrożeniami, które w dużej mierze pozostają nieznane. Producenci oprogramowania obawiają się, że doprowadzi to do większej liczby cyberataków.

„Miękki reset”: regularnie wyłączaj telefon komórkowy, aby się chronić

Dlatego tajne służby USA zalecają wyłączanie telefonu komórkowego przynajmniej raz w tygodniu. Ten proces „miękkiego resetu” całkowicie zamyka system operacyjny, kończy działanie wszystkich uruchomionych programów oraz odcina połączenia WLAN i SIM, twierdzą eksperci techniczni z chip.de On tłumaczy. Oznacza to, że ten „miękki reset” jest skuteczniejszy niż zwykłe aplikacje i aktualizacje zabezpieczające.

- Jak często wyłączasz smartfona? Przynajmniej raz w tygodniu.

- Jak długo telefon komórkowy powinien być wyłączony? Przynajmniej na minutę.

- Kiedy jest na to odpowiedni czas? Przed pójściem spać, w nocy lub podczas ładowania telefonu.

Wyłączając tę opcję, pamięć RAM jest regularnie czyszczona i w ten sposób wolna od potencjalnego złośliwego oprogramowania. Bateria również czerpie korzyści z tej procedury – jak chip.de Mówi się, że regularne wyłączanie przedłuża żywotność baterii telefonu komórkowego. Jeden pozytywny efekt uboczny: jeśli Twój telefon komórkowy jest wyłączony, automatycznie będziesz mieć więcej czasu dla przyjaciół i rodziny.

Jednocześnie ryzyko oszustwa czai się w wielu sytuacjach. W końcu też ostrzegli Niemieckie ubezpieczenie emerytalne od złego oszustwa: Przestępcy rozpowszechniali rzeczywiście zwodnicze wiadomości, a także próbowali telefonicznie uzyskać prywatne dane od emerytów. (Raku)

„Ewangelista mediów społecznościowych. Baconaholic. Oddany czytelnik. Badacz Twittera. Zapalony pionier w dziedzinie kawy”.

Tech

Nowa aplikacja przynosi te korzyści

Do tej pory każdy, kto chciał korzystać z ChatGPT, zazwyczaj korzystał z interfejsu internetowego lub korzystał z aplikacji na smartfony na Androida i iOS. Jeszcze przed prezentacją OpenAI kilka dni temu krążyła plotka, że pracują także nad aplikacją na komputery stacjonarne, a dokładniej na Maca. Wkrótce potem taka aplikacja została wprowadzona i opublikowana.

Jednak OpenAI wdraża aplikację tylko kawałek po kawałku. Na szczęście mamy już dostęp i mogliśmy przekonać się, co potrafi aplikacja i jakie są różnice w interfejsie WWW. Wyjaśniamy także, co OpenAI planuje zrobić w najbliższej przyszłości.

Zalecenia redakcyjne

Co może ChatGPT zrobić na Macu?

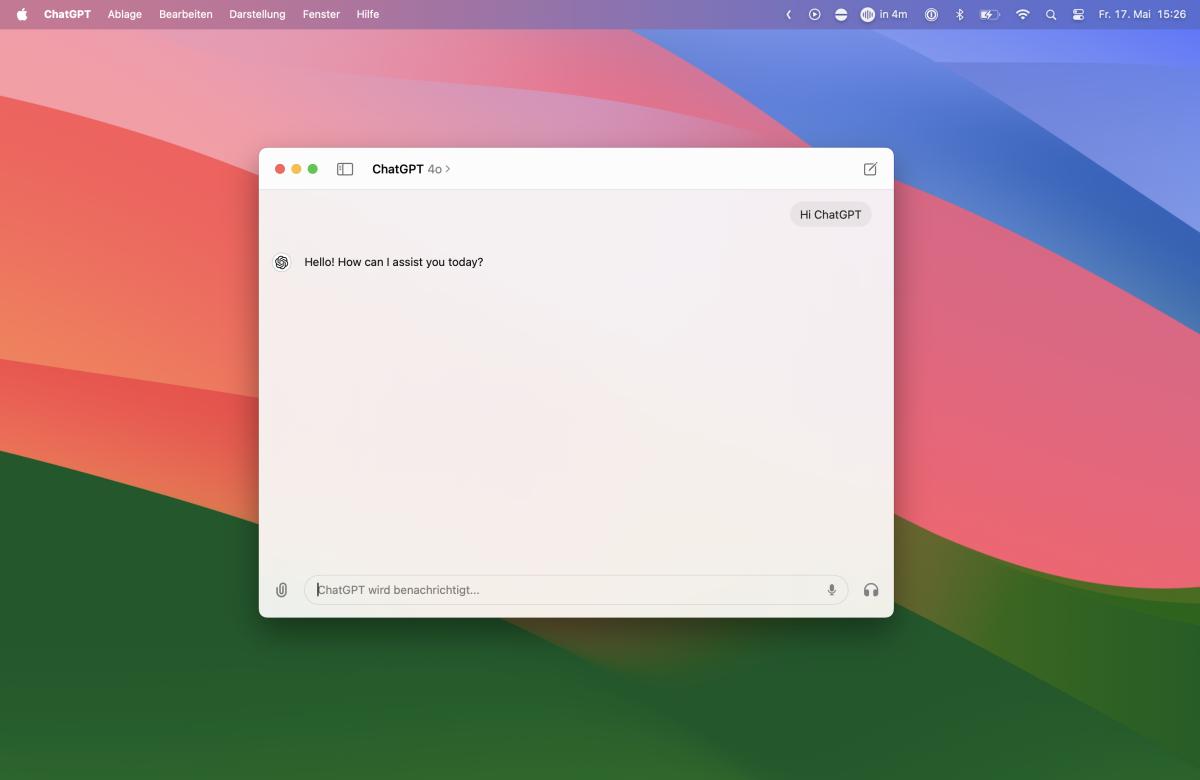

Po zainstalowaniu, uruchomieniu aplikacji i zalogowaniu się na konto OpenAI interfejs aplikacji na pierwszy rzut oka wygląda bardzo podobnie do interfejsu internetowego. Istnieje również możliwość wyboru jednego z modeli językowych, wprowadzenia tekstu lub interakcji z ChatGPT za pomocą głosu.

(Zrzut ekranu: t3n)

To nie przypadek, że aplikacja na Maca przypomina także aplikację na iPhone’a: infrastruktura jest prawdopodobnie bardzo podobna, jeśli nie identyczna. Kolejnym tego przejawem jest fakt, że aplikacja działa wyłącznie na komputerach Mac z chipami Apple M, na których może uruchamiać aplikacje na iOS bez konieczności dokonywania większych modyfikacji.

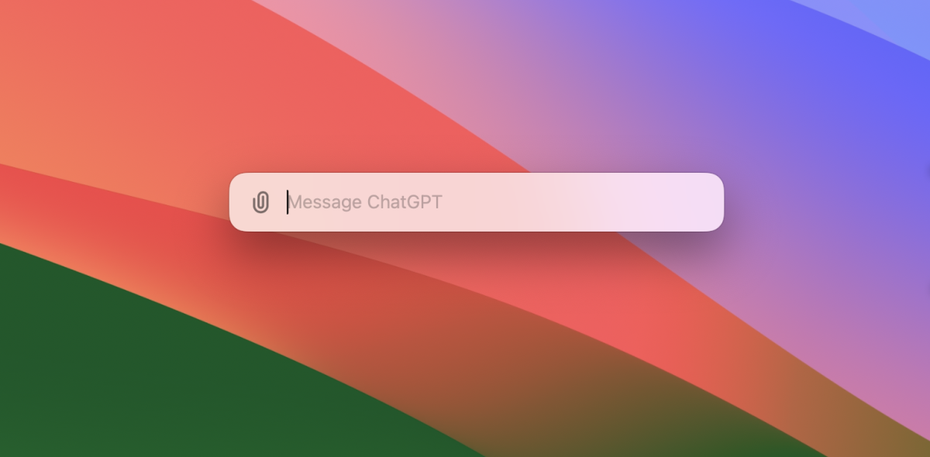

Ale na drugi rzut oka widać różnice między aplikacjami internetowymi i aplikacjami na iPhone’a. Z jednej strony będzie skrót klawiszowy. Jeśli naciśniesz jednocześnie kombinację opcji i spację, natychmiast pojawi się małe okno wprowadzania. Tak więc ChatGPT jest dosłownie na jedno kliknięcie przycisku.

Po użyciu kombinacji klawiszy Option + spacja okno wprowadzania tekstu ChatGPT otwiera się natychmiast na komputerze Mac. (Zrzut ekranu: t3n)

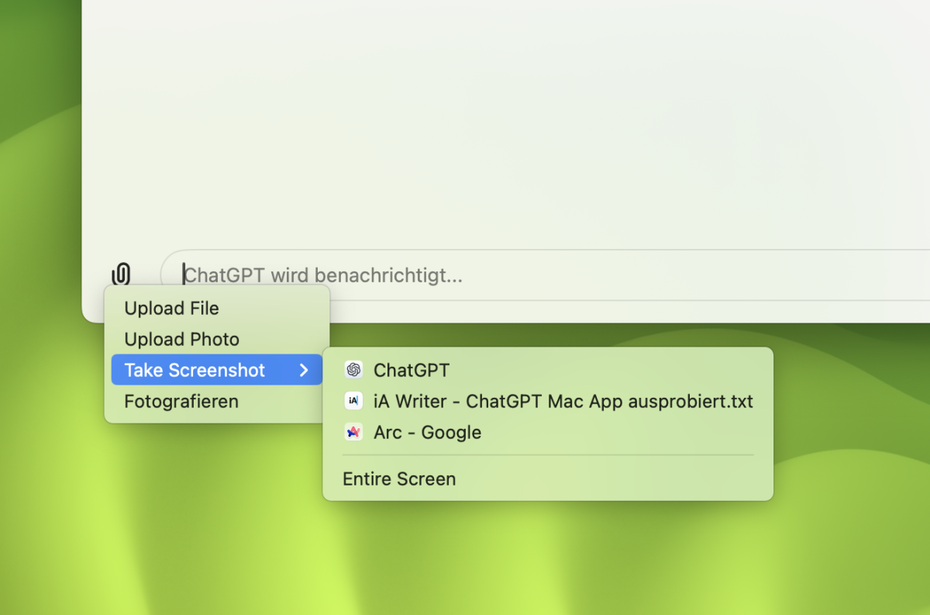

Druga funkcja specjalna: jeśli klikniesz małą ikonę spinacza w lewym dolnym rogu okna aplikacji, użytkownicy będą mogli nie tylko przesyłać dokumenty lub zdjęcia, ale także będą mogli poprosić ChatGPT o wykonanie zrzutu ekranu interfejsu Mac – opcjonalnie cały ekran lub tylko okno aktualnie otwartej aplikacji. ChatGPT może następnie bezpośrednio przeanalizować ten zrzut ekranu. Nie jest to możliwe bezpośrednio w interfejsie internetowym. Tak, oczywiście, możesz po prostu ręcznie zrobić zrzut ekranu, a następnie przesłać go do ChatGPT, ale to oczywiście trwa dłużej.

Jeśli chcesz, możesz przesyłać zrzuty ekranu ChatGPT ze swojego komputera Mac, które sztuczna inteligencja może następnie analizować. (Zrzut ekranu: t3n)

Oczywiście aplikacja na Maca oferuje również możliwość interakcji z ChatGPT za pomocą głosu, ale wciąż brakuje nowej i ulepszonej funkcjonalności głosowej GPT-4o.

Perspektywa przyszłości

Samo OpenAI twierdzi, że w najbliższej przyszłości wdroży ulepszoną funkcjonalność głosową w aplikacji na Maca. Wtedy ChatGPT może odpowiedzieć w bardziej naturalnym języku. OpenAI pracuje również nad poprawą pamięci dla mowy AI. W razie potrzeby ChatGPT zapamięta fakty o użytkownikach z innych rozmów.

Nie jest ona jeszcze dostępna w aplikacji na Maca, ale jest już pokazana w przemówieniu przewodnim: możliwość udostępnienia całego ekranu za pomocą ChatGPT. Dzięki temu zrzuty ekranu nie byłyby konieczne, ponieważ sztuczna inteligencja mogłaby po prostu zobaczyć, co dzieje się na ekranie za naciśnięciem przycisku i przeanalizować to w czasie rzeczywistym.

Dostępność

Jak opisano wcześniej, OpenAI początkowo udostępnia aplikację dla komputerów Mac fragment po kawałku klientom płacącym za wersję Pro. Nie ma bezpośredniego linku do pobrania, przynajmniej oficjalnie. Gdy aplikacja stanie się dla Ciebie dostępna, w interfejsie internetowym ChatGPT pojawi się powiadomienie, które będzie również zawierać link do aplikacji.

Jak wspomniano wcześniej, aplikacja jest obecnie dostępna tylko dla komputerów Mac z procesorem M. Musi być zgodna z wersją dla systemu Windows. Nadal nie jest jasne, co stanie się z komputerami Mac z procesorem Intel.

„Ewangelista mediów społecznościowych. Baconaholic. Oddany czytelnik. Badacz Twittera. Zapalony pionier w dziedzinie kawy”.

Tech

Vision Pro dla osób noszących okulary: oryginalne soczewki kontaktowe innych firm

Podczas gdy w przypadku zestawów VR, takich jak Metas Quest 3, można stosunkowo łatwo nosić okulary pod goglami, w przypadku Apple Vision Pro jest to niemożliwe. Problemem są nie tylko ograniczenia przestrzenne, ale szczególnie problematyczne jest śledzenie wzroku, które nie działa już w okularach. Dlatego Apple oferuje tzw. wejścia optyczne, które firma produkuje w Chinach Zeiss. Są dostępne jako okulary do czytania lub na indywidualną receptę. Tak zwane czytniki kosztują 100 dolarów, natomiast wkładki optyczne na indywidualną receptę kosztują 150 dolarów.

reklama

Zeiss i wartości

Wybraliśmy wkładki optyczne. Dotarcie do tej kwestii nie jest takie proste, o czym pisaliśmy już w poprzednim artykule. Musi mieć receptę od okulisty z USA. Jest też inny problem: Zeiss nie produkuje wszystkich mocnych stron, a część z nich jest „poza zasięgiem” Vision Pro. Zwłaszcza w przypadku astygmatyzmu wartości Zeissa mogą zostać odrzucone. Ponieważ nie podano żadnych konkretnych informacji na temat obszarów, w których mogą znajdować się bodźce wzrokowe, może to zamienić się w grę w ping-ponga: zamawiasz okulary za pośrednictwem strony internetowej Apple, przesyłasz receptę (w razie potrzeby skorygowaną w dół przez lekarza) a następnie Oczekiwanie na wiadomość e-mail od Zeissa z odrzuceniem lub zatwierdzeniem. Wpisy optyczne – podobnie jak sam Vision Pro – dostarczane są wyłącznie na adresy w USA. Oczekuje się, że Vision Pro dotrze do Europy, w tym do Niemiec, najwcześniej w czerwcu, ale nie jest to jeszcze oficjalne.

Konfiguracja w Vision Pro

Po zatwierdzeniu przepisu przygotowanie zajmuje około 10 dni. Za dostawę odpowiada firma Zeiss, a opakowanie jest typowe dla Apple – zawiera łatwą do zrozumienia instrukcję. Na życzenie wkładki optyczne można również grawerować – na przykład, żeby się nie pomylić, jeśli w rodzinie jest ich kilka. Są oznaczone lewą i prawą stroną. Magnesy w Vision Pro utrzymują wkładki – utrzymując je na miejscu. Konfiguracja jest prosta: Po wpisaniu i wpisaniu PIN-u urządzenia należy w Vision Pro sprawdzić kod wydrukowany na opakowaniu wkładów optycznych. Następnie następuje nowa konfiguracja śledzenia dłoni i oczu, znana już z pracy bez okularów. Wreszcie należy ponownie wdrożyć biometryczną ochronę tożsamości wizualnej, ponieważ to wyraźnie się zmienia ze względu na okulary.

Dla osób noszących okulary, które wcześniej musiały nosić Vision Pro bez soczewek, wejścia optyczne zapewniają coś w rodzaju pobudzenia: wyświetlacze OLED 4K w końcu wyglądają ostro. Dotyczy to nie tylko oglądania pięknych scenerii lub filmów, ale zwłaszcza korzystania z wirtualnego wyświetlacza Mac, za pomocą którego można przenieść swój komputer do Vision Pro. Można naprawdę zanurzyć się w słuchawkach, nawet jeśli na chwilę stracimy poczucie przestrzeni i czasu.

Alternatywa z Niemiec

Jeżeli posiadasz urządzenie Vision Pro ale nie masz możliwości wykonania procesu wkładek optycznych Apple w USA możesz skorzystać także z alternatywy z Niemiec: Optometrysta wirtualnej rzeczywistości, która specjalizuje się w tej tematyce i oferuje już okulary do wielu słuchawek, niedawno rozpoczęła pracę w sektorze Apple. Okulary również pochodzą od Zeissa i są wyższej jakości i bardziej konfigurowalne niż te sprzedawane przez Apple. Ponadto nie jest wymagana recepta, wystarczą wartości z badania wzroku lub okulisty. Ale jedną wadą jest to, że obecnie nie ma kodu instalacyjnego. Konfiguracja odbywa się ręcznie, łącznie z nowym śledzeniem dłoni i oczu. Spowodowało to problemy z naszymi soczewkami testowymi, które miały przede wszystkim korygować duży astygmatyzm, ale proces nie został ukończony. W takich – podobno rzadkich – przypadkach firma pomaga i odzyskuje okulary. Według firmy nie powinno się to zdarzać w przypadku regularnych recept, takich jak krótkowzroczność. Podczas użytkowania wystąpiły pewne artefakty i „błyski”, których nie zauważyliśmy w przypadku oryginalnych okularów Apple. Może to mieć również związek z procesem konfiguracji.

(licencjat)

„Ewangelista mediów społecznościowych. Baconaholic. Oddany czytelnik. Badacz Twittera. Zapalony pionier w dziedzinie kawy”.

Tech

Diablo 4: „Tak powinno być w momencie premiery” – tak mówią fani o sezonie 4

Od tego tygodnia emitowany jest 4. sezon gry RPG akcji Diablo 4 firmy Blizzard.

Podobnie wydano nową, dużą aktualizację, która między innymi wprowadza obszerne zmiany w łupach i przedmiotach znalezionych w Diablo 4. Pierwsze reakcje fanów na nowy sezon są z pewnością pozytywne, ale sezon nie wszędzie jest dobrze przyjęty .

Tak mówią kibice

Tytuł posta Reddit Na przykład: „Tak powinna wyglądać gra od pierwszego dnia”.

„Jestem całkowicie uzależniony” – napisał użytkownik Reddita RoeJoganLife. – I świetnie się bawię.

Chociaż RoeJoganLife zostaje sprowadzony z powrotem na Ziemię. Deidarac5 odpowiada: „Nie, nie było to możliwe od pierwszego dnia, nawet po dziesięciu latach prac programistycznych. Wynika to z informacji zwrotnych od społeczności i wprowadzonych modyfikacji. Naprawili wiele problemów w ciągu roku”. , Słucham „.

„Od premiery tego sezonu więcej niż śpię, gram” – dodaje Landeta. Fuckforceone dodaje: „Widzę to tak samo. Grałem tylko do około 50 poziomu, bo wtedy ciągle zwiększałeś swój ekwipunek. Teraz dobrze się bawię…”

BigBangParty „jak dotąd uwielbia ten sezon” i uważa, że „naprawdę wiele się nauczyli od sezonu 2”. Niszczenie fal demonów wraz z innymi jest „bardzo satysfakcjonujące”.

„Całkowicie się z tym zgadzam” – pisze Jedilover123. „Dzięki tym zmianom jestem teraz w to zainwestowany na 1000%”.

Ale są też głosy krytyczne i sceptyczne, które nadal uważają, że jest to „nudne” lub uważają, że wszystko jest teraz zbyt łatwe.

„Tak wszyscy się czuli w pierwszym tygodniu po premierze gry” – pisze SeiriusPolaris. „Zachowaj swoje uczucia do końca gry i spędź z nią kilka tygodni”.

„Po prostu ciesz się tym przez tydzień, a potem ruszaj dalej” – radzi Uleman. „To najbardziej prawdopodobna rzecz. Zdobywanie poziomów jest zbyt szybkie, gra końcowa wciąż nudna, a postępy nieciekawe. Nie ma prawie nad czym pracować. Mamy już bazę, a jej osiągnięcie zajmie nam kolejne dwa lata Popracuj nad tym.”

„Przez kilka godzin świetnie się bawiłem, ale czułem, że brakuje mi czegoś istotnego, co trzymałoby mnie przy życiu” – mówi Zyke92. „Hell Tides było fajne, ale szybko stało się nudne. Poza tym wydawało się bardzo podobne do gry, w której grałem. Na początek może nie jestem grupą docelową, która spędziła tysiące godzin w PoE, ale nie ma problemu, jeśli większości się spodoba.

Czy grałeś już w Diablo 4 Sezon 4? Co sądzisz o innowacjach i zmianach?

„Ewangelista mediów społecznościowych. Baconaholic. Oddany czytelnik. Badacz Twittera. Zapalony pionier w dziedzinie kawy”.

-

Tech3 lata ago

Te oferty Apple nadal istnieją

-

Top News2 lata ago

Najlepsze strategie i wskazówki dotyczące zakładów na NBA

-

Tech3 lata ago

Kup PS5: Expert bez nowych konsol – kiedy nadejdą dostawy?

-

Tech3 lata ago

Windows 11 dla programistów: aplikacje na Androida, zestaw gier i pakiet Windows SDK

-

Economy3 lata ago

Huobi Global rozpoczął kampanię zerowej opłaty dla użytkowników kart bankowych w Europejskim Obszarze Gospodarczym i Wielkiej Brytanii

-

entertainment3 lata ago

Dieter Bohlen ogłosił nową pracę w telewizji – to zaskakujące

-

entertainment3 lata ago

„Helene Fischer Show”: Nagłe zakończenie bożonarodzeniowego show – ostre słowa ZDF

-

Tech5 miesięcy ago

Ubóstwo CO2 może ujawnić łatwość życia – Wissenschaft.de